Telegram:安全堡垒与潜在渗透风险的双面审视

在即时通讯应用领域,Telegram以其强大的加密功能和隐私保护承诺,吸引了全球数亿用户,常被视为数字时代的“安全堡垒”。其端到端加密的“秘密聊天”模式、可自毁的消息机制以及高度可定制的隐私设置,确实为用户通信安全树立了高标准。然而,正如任何技术系统一样,Telegram也并非绝对无懈可击。其生态系统面临的渗透风险,主要并非源于加密协议本身被大规模破解,而是围绕用户行为、平台架构和外部环境展开。

渗透风险的首要层面集中在用户社会工程学攻击。攻击者常利用伪造的身份、假冒的客服或诱人的链接(如虚假的加密货币赠品、色情内容或“官方”验证请求),诱骗用户点击恶意链接或下载带有间谍软件的应用程序。一旦用户设备被植入恶意软件,攻击者便能窃取会话、访问加密密钥,甚至接管账户。Telegram的公开群组和频道功能,虽然促进了信息自由流通,但也为攻击者大规模筛选和接触潜在目标提供了便利。

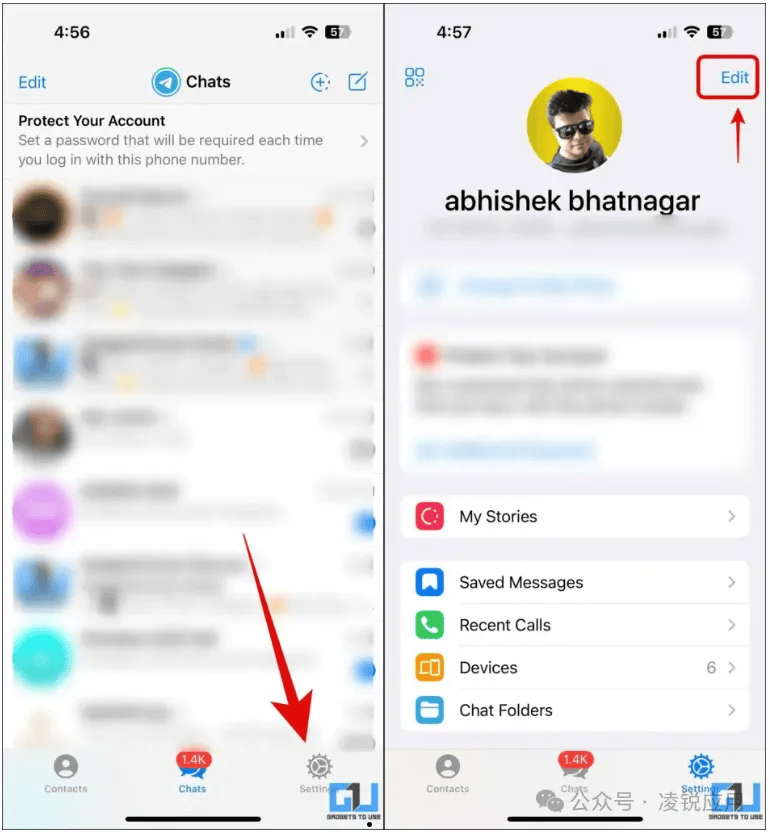

其次,账户接管风险不容忽视。Telegram主要依靠短信或电话进行身份验证。如果攻击者通过SIM卡交换攻击(欺骗运营商将目标手机号转移到攻击者控制的SIM卡上)拦截了验证码,便能轻易重置密码并接管账户。此外,用户若未启用两步验证,或使用弱密码,风险将显著增加。一旦账户被接管,不仅所有云端存储的聊天记录(非秘密聊天)可能泄露,攻击者更可能以该身份继续欺骗联系人。

第三,平台与生态系统的潜在漏洞是另一大隐患。Telegram客户端(尤其是第三方客户端)、机器人或频道的安全性若存在缺陷,可能成为攻击入口。例如,恶意机器人可能被设计用来窃取用户发送的指令或数据。虽然Telegram核心加密协议MTProto经过严格审查,但任何软件都可能存在未知漏洞。此外,Telegram的服务器端存储着非端到端加密聊天的数据(即普通云端聊天),这些数据在法律要求下可能被移交给某些司法管辖区的当局。

最后,物理与数字监控的结合构成高级威胁。针对特定高价值目标,攻击者可能结合物理访问设备、利用未修补的移动操作系统漏洞或使用先进的监控软件,在消息加密前后进行截获。在这种情况下,Telegram的加密保护的是传输过程中的数据,而非设备本身的安全。

综上所述,Telegram提供了强大的通信安全工具,但其安全性最终是一个由技术、用户习惯和外部威胁共同决定的链条。真正的“渗透”往往发生在加密层之外——人性的轻信、验证机制的薄弱环节以及设备本身的失守。对于用户而言,启用所有可用的安全功能(如秘密聊天、两步验证、设置登录提醒)、保持软件更新、对不明链接保持高度警惕,并理解没有绝对“安全”的系统,才是应对潜在渗透风险的根本之道。在数字世界中,安全意识永远是守护隐私的最后,也是最关键的一道防线。