当最后一道防线失守:深入解析Telegram二步验证被盗风险

在数字时代,即时通讯应用已成为我们生活的核心,而Telegram以其强大的加密和隐私功能备受青睐。其双重验证(Two-Step Verification,俗称二步验证)机制,被广泛视为账户安全的终极守护者。然而,这道看似坚固的防线并非无懈可击,账户连同二步验证一同被盗的案例时有发生,这背后往往是一系列安全疏忽与精心设计的骗局共同作用的结果。

二步验证如何被绕过?常见攻击手段剖析

首先,我们必须理解,单纯的密码猜测或暴力破解很难直接攻克启用了二步验证的Telegram账户。攻击的突破口通常在于“人”本身。最常见的手段是“SIM卡劫持”(SIM Swapping)。攻击者通过社会工程学手段,冒充机主欺骗电信运营商,将目标的手机号码转移到自己控制的SIM卡上。一旦得逞,他们便能轻松接收用于登录的短信验证码,从而绕过二步验证的第一步。

然而,这还不足以通过二步验证密码(即您自定义的额外密码)。此时,攻击者会利用已获取的账户初步访问权(例如通过短信验证码登录网页版),触发Telegram的“密码恢复”流程。如果您设置了“恢复邮箱”,攻击者会尝试入侵该邮箱,获取Telegram发送的恢复链接。更糟糕的是,如果您在设置二步验证时,抄写了Telegram提供的“恢复密语”并保存不当(如截图存放在云端笔记、电脑文本文件中),而该设备又已中木马或被入侵,那么这份密语就会成为拱手相送的钥匙,让攻击者直接重置二步验证密码,长驱直入。

后果不堪设想:失去的不仅仅是聊天记录

当攻击者完全掌控账户后,后果远超想象。他们可以读取所有私密聊天(如果是非秘密聊天)、加入的群组和频道。更危险的是,他们会立即在设置中更改您的二步验证密码和恢复邮箱,将您彻底锁在自家账户门外。随后,他们可能利用您的身份向好友列表中的联系人发送诈骗信息、恶意链接,或进行金钱诈骗。如果该账户关联了加密货币社区、商业活动或重要工作,造成的财务和声誉损失将是灾难性的。

筑起真正的铜墙铁壁:综合防御指南

面对这些威胁,采取主动、全面的防御策略至关重要:

- 强化恢复邮箱的安全:用于接收恢复链接的邮箱,必须使用强唯一密码并启用其自身的二步验证,确保它比Telegram账户更难被攻破。

- 绝密保管恢复密语:Telegram提供的那一串单词,必须像对待银行保险柜密码一样对待。建议使用密码管理器加密存储,或手写在纸上并保存在物理安全的地方。切勿以数字形式明文存储。

- 警惕SIM卡劫持:联系电信运营商,为手机账户设置额外的安全口令或PIN码,增加转移SIM卡的难度。留意手机信号突然消失的异常情况。

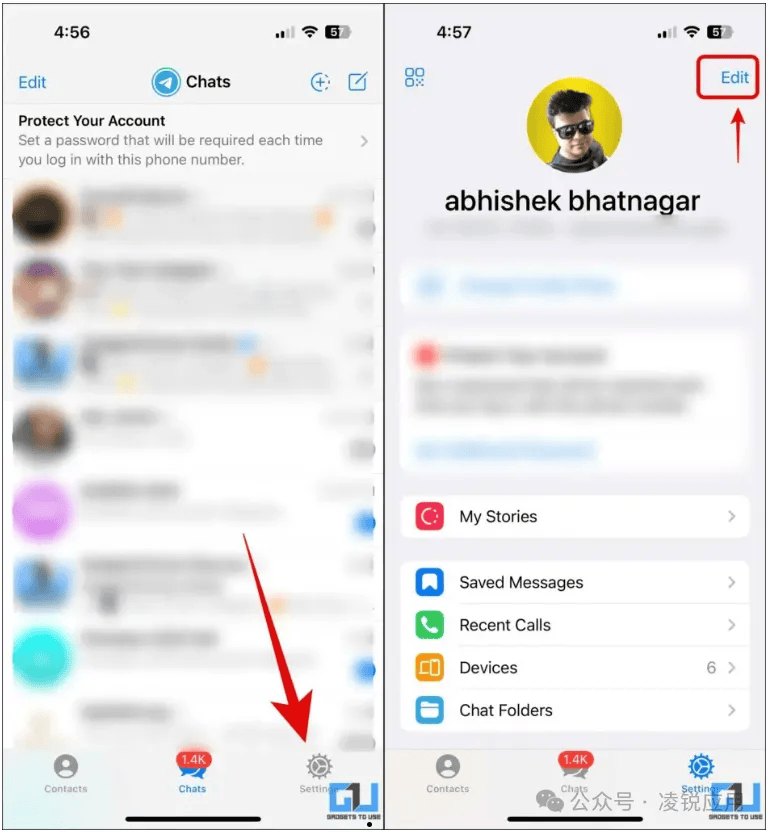

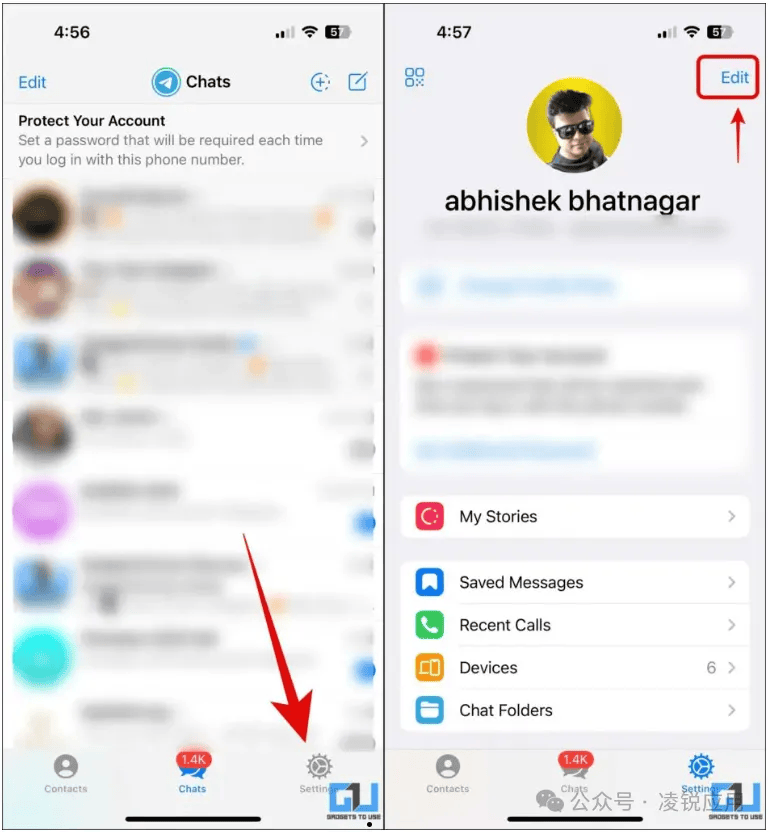

- 启用登录提醒:在Telegram的“隐私与安全”设置中,确保开启所有新设备登录通知。一旦发现陌生登录,立即采取措施。

- 定期检查活跃会话:定期查看并终止不认识的活跃会话,尤其是在使用公共电脑或他人设备登录后。

失守之后:紧急补救措施

如果您怀疑或确认账户已被盗,请立即行动:

- 尝试通过官方流程(https://telegram.org/auth)使用恢复邮箱找回账户。这是与时间赛跑,务必赶在攻击者更改恢复邮箱之前。

- 如果恢复邮箱已被改,且您没有保存恢复密语,那么官方恢复途径几乎已关闭。此时,应立刻通过其他渠道通知所有联系人,声明账户被盗,防止诈骗扩散。

- 考虑向Telegram支持团队提交详细报告,尽管成功恢复的案例不多,但仍值得尝试。

总之,Telegram的二步验证是一把强大的锁,但锁的安危最终取决于保管钥匙的方式。在网络安全领域,没有一劳永逸的解决方案。通过理解风险、采取深度防御策略,并保持持续警惕,我们才能在这场与潜在攻击者的无声较量中,真正守护好自己的数字身份与隐私疆域。