数字迷雾中的较量:执法部门如何应对加密通讯挑战

在数字时代,加密通讯应用如Telegram以其强大的隐私保护功能,吸引了全球数十亿用户。然而,这项技术也常被不法分子利用,进行非法交易、策划犯罪活动或传播有害信息。这给全球执法部门带来了前所未有的挑战。警察机关如何在尊重法律与隐私权的前提下,应对这一难题?其过程远非简单“破解”一个应用,而是一场涉及技术、法律与协作的复杂行动。

法律框架与司法协作:行动的基石

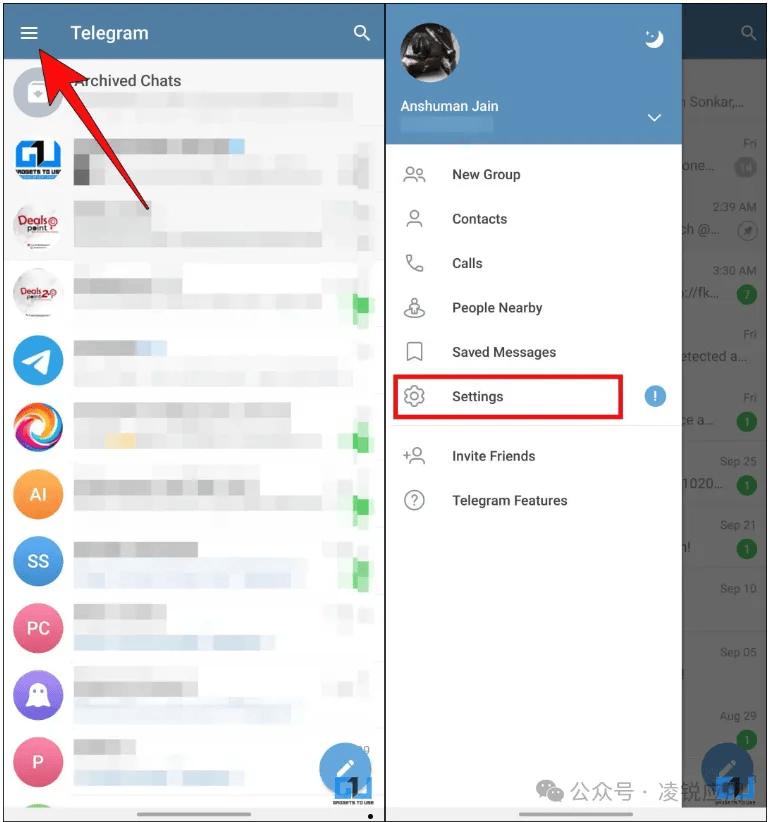

任何执法行动的首要前提是合法性。警察不能随意“入侵”或“破解”公民的通讯工具。通常,调查始于传统警务工作:线报、卧底行动、监控或从已逮捕嫌犯的设备中获取线索。当有合理证据表明某个Telegram群组或频道涉及严重犯罪时,调查人员会向法官申请搜查令或监控许可。在许多司法管辖区,这需要满足较高的证据标准。获得授权后,执法部门才能依法要求Telegram公司(在必须遵守当地法律的情况下)提供有限的账户信息,如IP地址、注册手机号等元数据,而非通讯内容本身。

技术手段:并非万能钥匙

Telegram采用端到端加密的“秘密聊天”模式,理论上只有通讯双方能解密内容。直接破解强加密在数学和计算上极为困难。因此,警方的技术策略往往聚焦于加密之外的环境。这包括:1. **设备取证**:在物理扣押嫌疑人的手机或电脑后,利用数字取证工具尝试解锁设备,提取本地未加密的缓存数据、截图或非“秘密聊天”的普通聊天记录(这些在Telegram服务器上有加密备份,但密钥由Telegram控制)。2. **元数据分析**:即使无法读取内容,分析通讯的时间、频率、联系人网络(社交图谱)也能勾勒出犯罪组织的结构和活动模式。3. **漏洞利用与工具开发**:执法部门可能与网络安全公司合作,寻找特定版本应用或操作系统的安全漏洞,以获取设备访问权。此外,他们也会开发定制工具来解析提取到的数据碎片。

人性化策略:最有效的突破口

在网络安全领域,最薄弱的环节往往是人。警方最经典且有效的方法依然是传统侦查技巧的数字化延伸。**卧底行动**:警官伪装身份潜入加密群组,收集情报、获取信任,甚至参与对话以获取证据。**诱捕行动**:通过控制已逮捕罪犯的账户,继续与网络中的其他成员互动,从而扩大调查范围。**心理攻势与谈判**:在逮捕部分成员后,通过审讯和政策攻心,说服其配合调查,提供解锁设备密码或访问其加密会话的权限。这些方法不依赖于破解加密算法,而是利用社交工程和信任关系。

全球协作与持续挑战

Telegram是一家跨国企业,服务器分布在不同国家,这要求国际执法协作。通过国际刑警组织或司法互助条约,各国警方可以共享情报、协调行动,共同应对跨国网络犯罪。然而,挑战持续存在:加密技术不断进步,隐私保护法规日益严格,公众对监控的警惕性也在提高。执法部门必须在维护公共安全与保障公民基本权利之间寻找微妙的平衡。

总之,警察“破解”Telegram并非像电影中那样一键解密,而是一个多管齐下、受严格法律约束的过程。它融合了司法授权、数字取证、网络分析、传统侦查智慧和国际合作。在这场与科技同步进化的猫鼠游戏中,执法的核心优势并非总是拥有更锋利的“矛”,而在于更严谨的法律程序、更智慧的策略以及对犯罪行为的深刻理解。最终目标是在数字世界的迷雾中,既捍卫安全,也守护法治与自由的边界。